サーバーでOCSPステープリングを有効にする

Samantha Clarkシェア

OCSP ステープリングは、SSL 証明書の現在のステータスを検証する方法における重要な進歩であり、ウェブサイトのパフォーマンスとセキュリティを向上させます。

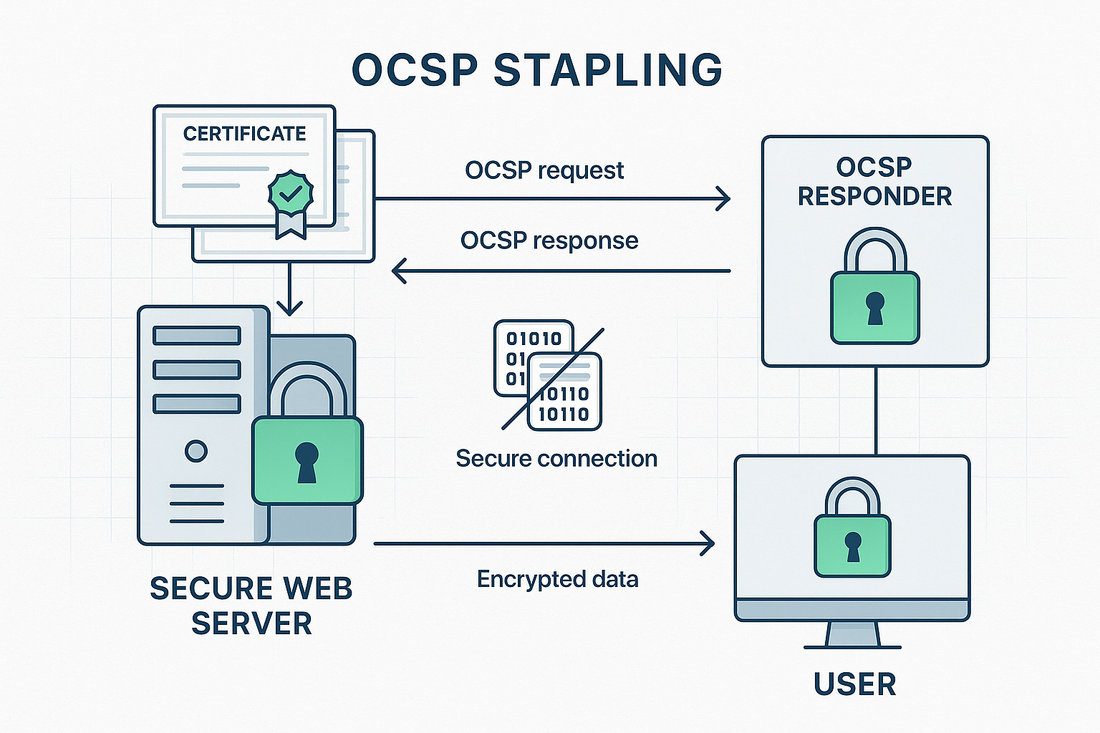

このプロトコルの強化により、ウェブサーバは認証局からタイムスタンプ付きの OCSP レスポンスを取得し、これらのレスポンスを SSL 証明書のハンドシェイクに添付、または「ステープル」することができるようになり、クライアントやブラウザの検証負担が劇的に軽減されます。

OCSP ステープリングについて

オンライン SSL 証明書ステータス・プロトコル(OCSP)のステープリングは、技術的にはTLS Certificate Status Request extension として知られ、SSL 証明書の検証に関連する従来のパフォーマンス上の課題に対処します。

ブラウザが独自に認証局に SSL 証明書のステータスを確認する代わりに、ウェブサーバは定期的に OCSP レスポンスを取得してキャッシュし、SSL 証明書のハンドシェーク・プロセス中にそれを配信します。

この最適化により、接続時間が大幅に短縮され、プライバシーが強化され、SSL 証明書検証の全体的な信頼性が向上します。

Trustico® SSL証明書を利用する企業にとって、OCSPステープリングを実装することは、ページのロード時間を著しく短縮し、ユーザーエクスペリエンスを向上させることにつながります。

実装の前提条件

お客様のサーバーでOCSPステープリングを有効にする前に、特定の要件を満たす必要があります。 お客様のウェブサーバーは、互換性のあるバージョンのサーバーソフトウェア(通常、Apache 2.3.3 以降、Nginx 1.3.7 以降、IIS 7 以降)を実行している必要があります。

サーバーは、OCSPレスポンダー・サーバーに到達するための信頼できるインターネット接続と、OCSP応答をキャッシュし管理するための十分なシステム・リソースが必要です。

さらに、ファイアウォールのルールが、ポート80 または443 の認証局 OCSP レスポンダ・サーバへのアウトバウンド接続を許可していることを確認してください。

Apache での OCSP ステープリングの設定

Apache の設定手順

Apache ウェブ・サーバーでは、SSL 証明書バーチャル・ホスト設定に特定の変更が必要です。 まず、mod_ssl モジュールが有効になっていることを確認します。

Apache 設定で SSL 証明書バーチャルホストブロックを探し、以下のディレクティブを追加します:

SSLUseStapling On SSLStaplingCache shmcb:/tmp/stapling_cache(128000) SSLStaplingResponderTimeout 5 SSLStaplingReturnResponderErrors off SSLStaplingFakeTryLater off

これらの設定はOCSPステープリングを有効にし、応答キャッシュを設定し、適切なタイムアウト値を設定します。

これらの変更を行った後、新しい設定を適用するために Apache サービスを再起動します。

NginxでのOCSPステープリングの実装

Nginxの設定プロセス

OCSPステープリングのためのNginxコンフィギュレーションには、コンフィギュレーション・ファイルのサーバ・ブロックの修正が必要です。 以下のディレクティブを追加して、OCSPステープリングを有効にしてコンフィギュレーションします:

ssl_stapling on; ssl_stapling_verify on; ssl_trusted_certificate /path/to/chain.pem; resolver 8.8.8.8 8.8.4.4;

resolver ディレクティブは、OCSPレスポンダのホスト名を解決するために使用するDNSサーバを指定します。

ssl_trusted_certificate パスは、SSL証明書チェーンファイル全体を指すようにします。これらの変更を行った後、Nginxを再起動することを忘れないでください。

OCSPステープリング設定の検証

テストと検証

OCSPステープリングを実装した後、検証は非常に重要です。 OpenSSLコマンドラインツールを使用して、設定をテストしてください:

openssl s_client -connect example.com:443 -status

実装に成功すると、出力に"OCSP Response Status: successful" 。レスポンスには、現在のタイムスタンプ情報とOCSPレスポンダのURLも含まれるはずです。

よくある問題のトラブルシューティング

接続の問題

OCSPステープリングが動作しない場合、まずOCSPレスポンダへのネットワーク接続を確認します。 ファイアウォールのルールを確認し、サーバが認証局のOCSPサーバに到達できることを確認します。

"OCSP response not received" のような一般的なエラーメッセージは、通常、ネットワークまたは設定の問題を示しています。

証明書チェーンの問題

SSL証明書チェーンが不完全または不正確な場合、OCSPステープリングに失敗することがよくあります。 SSL証明書のインストールに、中間SSL証明書の完全なチェーンが含まれていることを確認してください。

OCSP を適切に検証するためには、ssl_trusted_certificate ファイルに完全な SSL 証明書チェーンが含まれている必要があります。

パフォーマンスとセキュリティの利点

OCSP ステープリングは、SSL 証明書のハンドシェイク時間を短縮することで、パフォーマンスを大幅に改善します。 この最適化は、モバイル・ユーザーや遅延の大きい接続を使用するユーザーにとって特に価値があります。

セキュリティの観点からは、ステープリングは、SSL 証明書のステータス・チェックを回避できないようにすることで、ある種の攻撃を防止する。

ベストプラクティスとメンテナンス

OCSP ステープリング機能の定期的な監視が不可欠である。 ステープリングが機能していることを確認するための自動チェックを実施する。

パフォーマンスと OCSP レスポンスの新鮮さのバランスをとるために、適切なキャッシュ・タイムアウ トを設定する。 信頼できる OCSP レスポンダの解決を保証するために、冗長 DNS リゾルバの実装を検討する。

まとめ

OCSP ステープリングは、最新の SSL 証明書の導入において極めて重要な最適化である。 このプロトコル・エクステンションを実装することで、組織は強固なセキュリティ検証を維持しながら、ウェブサイトのパフォーマンスを大幅に向上させることができる。

Trustico® SSL証明書はOCSPステープリングを完全にサポートしており、企業はこの重要な技術を活用することができます。

OCSP ステープリング実装の最適なパフォーマンスを継続的に確保するために、設定を定期的に監視し、サーバーソフトウェアを更新することを忘れないでください。